Flipper Zero: Co potrafi i do czego służy? [Zagrożenia i Ochrona]

Flipper Zero to wielofunkcyjne urządzenie elektroniczne, które w ostatnich latach zyskało ogromną popularność wśród entuzjastów technologii, specjalistów ds. cyberbezpieczeństwa oraz osób zainteresowanych testami penetracyjnymi. Ten niewielki gadżet przypominający konsolę do gier kryje w sobie zaawansowane możliwości techniczne, które pozwalają na interakcję z różnymi systemami bezprzewodowymi. W tym artykule dokładnie przeanalizujemy, co potrafi Flipper Zero, do czego służy, jakie stwarza zagrożenia oraz jak można się przed nimi chronić.

Spis treści

- 1 Czym jest Flipper Zero? Przegląd funkcji i możliwości

- 2 Co potrafi Flipper Zero? Szczegółowa analiza możliwości

- 3 Do czego służy Flipper Zero? Praktyczne zastosowania

- 4 Zagrożenia związane z Flipper Zero – na co należy uważać?

- 5 Jak chronić się przed atakami z wykorzystaniem Flipper Zero?

- 6 Aspekty prawne korzystania z Flipper Zero

- 7 Podsumowanie: Flipper Zero – narzędzie edukacyjne czy zagrożenie?

- 8 Najczęściej zadawane pytania o Flipper Zero

Czym jest Flipper Zero? Przegląd funkcji i możliwości

Flipper Zero to przenośne narzędzie wielofunkcyjne zaprojektowane dla pentesterów, entuzjastów hakowania i specjalistów ds. bezpieczeństwa. Urządzenie wyposażone jest w niewielki ekran LCD, 5-kierunkowy przycisk nawigacyjny oraz szereg modułów komunikacyjnych. Jego charakterystyczną cechą jest wirtualny delfin, który „zamieszkuje” urządzenie i pełni rolę przewodnika po interfejsie.

Sercem urządzenia jest mikrokontroler STM32WB55, który zawiera dwa rdzenie: ARM Cortex-M4 (64 MHz) do obsługi aplikacji oraz ARM Cortex-M0+ (32 MHz) do zarządzania komunikacją sieciową. Flipper Zero posiada 1024 KB pamięci flash oraz 256 KB pamięci SRAM, co zapewnia wystarczającą przestrzeń dla oprogramowania i danych.

Podstawowe moduły i funkcje Flipper Zero

Flipper Zero jest zasilany akumulatorem LiPo o pojemności 2100 mAh, który zapewnia około 7 dni pracy. Urządzenie ma wymiary 100 x 40 x 25 mm i waży zaledwie 102 gramy, co czyni je niezwykle poręcznym i łatwym do przenoszenia.

Co potrafi Flipper Zero? Szczegółowa analiza możliwości

Flipper Zero oferuje szeroki zakres funkcji, które mogą być wykorzystywane zarówno w celach edukacyjnych, jak i podczas profesjonalnych testów penetracyjnych. Przyjrzyjmy się szczegółowo, co potrafi to urządzenie w różnych obszarach.

Komunikacja radiowa (Sub-1 GHz)

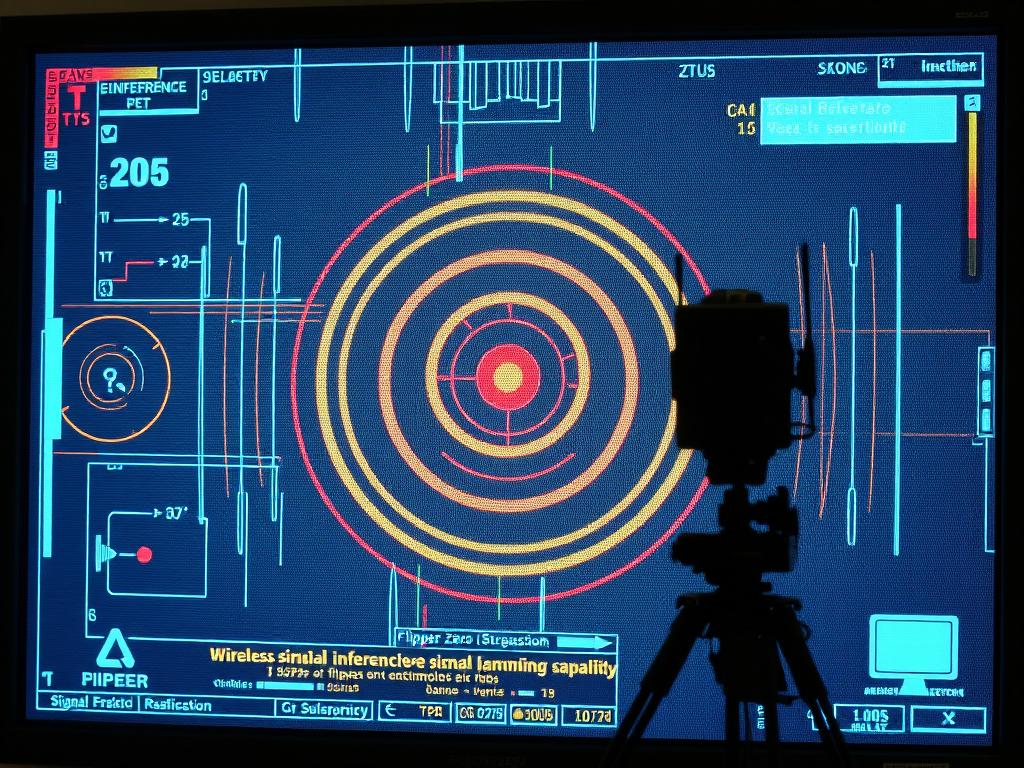

Dzięki transceiverowi CC1101 firmy Texas Instruments, Flipper Zero może odbierać, analizować i nadawać sygnały radiowe w paśmie Sub-1 GHz. Najczęściej wykorzystywana jest częstotliwość 433 MHz, która jest powszechnie stosowana w wielu urządzeniach bezprzewodowych.

Warto zaznaczyć, że Flipper Zero w oryginalnej wersji oprogramowania ma ograniczenia dotyczące częstotliwości, na których może nadawać, co jest zgodne z przepisami telekomunikacyjnymi. Używanie urządzenia do nadawania na częstotliwościach spoza dozwolonego zakresu jest nielegalne i może podlegać karze.

Technologie RFID i NFC

Flipper Zero posiada zaawansowane możliwości pracy z technologiami RFID (125 kHz) oraz NFC (13,56 MHz), co czyni go wszechstronnym narzędziem do interakcji z systemami kontroli dostępu.

Te funkcje są szczególnie przydatne podczas testów bezpieczeństwa systemów kontroli dostępu. Pozwalają na identyfikację potencjalnych luk w zabezpieczeniach, które mogłyby zostać wykorzystane przez osoby nieuprawnione.

Komunikacja przez podczerwień (IR)

Moduł podczerwieni w Flipper Zero umożliwia zarówno odbieranie, jak i nadawanie sygnałów IR, co czyni go uniwersalnym pilotem do różnych urządzeń elektronicznych.

Funkcja ta jest całkowicie legalna i często wykorzystywana jako zamiennik dla zgubionych lub uszkodzonych pilotów. Flipper Zero może zastąpić wiele różnych pilotów, co czyni go praktycznym narzędziem codziennego użytku.

Interfejs 1-Wire i klucze iButton

Dzięki interfejsowi 1-Wire, Flipper Zero może pracować z kluczami kontaktowymi iButton (znanymi również jako Dallas Key lub Touch Memory), które są nadal powszechnie stosowane w systemach kontroli dostępu.

Unikalna konstrukcja styku w rogu urządzenia pozwala na łatwe podłączenie do gniazd iButton, co umożliwia szybkie odczytywanie i emulację kluczy bez konieczności stosowania dodatkowych adapterów.

Bluetooth Low Energy (BLE)

Moduł Bluetooth Low Energy 5.0 w Flipper Zero umożliwia interakcję z urządzeniami wykorzystującymi tę technologię, a także połączenie z aplikacjami mobilnymi na smartfonach.

Funkcje BLE są szczególnie przydatne podczas testów bezpieczeństwa urządzeń IoT, które często wykorzystują tę technologię do komunikacji. Pozwalają na identyfikację potencjalnych luk w implementacji protokołu Bluetooth.

Interfejs GPIO i rozszerzenia sprzętowe

Złącze GPIO (General Purpose Input/Output) w Flipper Zero umożliwia podłączenie dodatkowych modułów i rozszerzeń, co znacznie zwiększa możliwości urządzenia.

Dzięki interfejsowi GPIO, Flipper Zero staje się wszechstronnym narzędziem do prototypowania i testowania różnych rozwiązań elektronicznych, co jest szczególnie cenne dla osób zajmujących się IoT i embedded systems.

Do czego służy Flipper Zero? Praktyczne zastosowania

Flipper Zero, mimo swojego kontrowersyjnego wizerunku, ma wiele legalnych i praktycznych zastosowań. Oto najważniejsze z nich:

Edukacja i nauka o bezpieczeństwie

Jednym z głównych zastosowań Flipper Zero jest edukacja w zakresie bezpieczeństwa systemów elektronicznych i komunikacji bezprzewodowej.

Dla studentów kierunków technicznych i osób zainteresowanych cyberbezpieczeństwem, Flipper Zero stanowi cenne narzędzie dydaktyczne, które pozwala na praktyczne zapoznanie się z różnymi technologiami.

Testy penetracyjne i audyty bezpieczeństwa

Dla profesjonalistów zajmujących się bezpieczeństwem, Flipper Zero jest przydatnym narzędziem podczas przeprowadzania testów penetracyjnych i audytów bezpieczeństwa.

Ważne jest, aby testy te były przeprowadzane za zgodą właściciela systemu i zgodnie z obowiązującymi przepisami prawa. Etyczne hakowanie ma na celu poprawę bezpieczeństwa, a nie jego naruszanie.

Uniwersalny pilot i narzędzie do automatyzacji

W codziennym użytku, Flipper Zero może służyć jako uniwersalny pilot do różnych urządzeń elektronicznych oraz narzędzie do automatyzacji.

Te funkcje sprawiają, że Flipper Zero może być przydatnym gadżetem w codziennym życiu, zastępującym wiele różnych pilotów i kart dostępu.

Prototypowanie i rozwój projektów elektronicznych

Dzięki interfejsowi GPIO i możliwości programowania, Flipper Zero jest doskonałym narzędziem do prototypowania i rozwoju projektów elektronicznych.

Społeczność skupiona wokół Flipper Zero stworzyła wiele otwartych projektów i bibliotek, które ułatwiają wykorzystanie urządzenia w różnych zastosowaniach elektronicznych.

Zagrożenia związane z Flipper Zero – na co należy uważać?

Mimo że Flipper Zero ma wiele legalnych zastosowań, jego możliwości mogą być również wykorzystane w nieodpowiedni sposób. Oto potencjalne zagrożenia związane z tym urządzeniem:

Nieautoryzowany dostęp do systemów kontroli

Jednym z głównych zagrożeń jest możliwość nieautoryzowanego dostępu do systemów kontroli wykorzystujących przestarzałe technologie.

Flipper Zero może być wykorzystany do klonowania niektórych typów kart RFID, emulacji kluczy iButton czy przechwytywania i odtwarzania sygnałów radiowych. Dotyczy to szczególnie starszych systemów bez odpowiednich zabezpieczeń kryptograficznych.

Warto podkreślić, że nowoczesne systemy kontroli dostępu wykorzystują zaawansowane metody kryptograficzne, które są odporne na tego typu ataki. Zagrożone są głównie starsze instalacje, które nie zostały zaktualizowane.

Zakłócanie działania urządzeń bezprzewodowych

Flipper Zero może być wykorzystany do zakłócania działania niektórych urządzeń bezprzewodowych, co może prowadzić do ich nieprawidłowego funkcjonowania.

Nadawanie sygnałów na określonych częstotliwościach może zakłócać pracę urządzeń IoT, pilotów bezprzewodowych czy innych systemów komunikacji radiowej. W niektórych przypadkach może to prowadzić do tymczasowego wyłączenia urządzenia lub utraty kontroli nad nim.

Należy pamiętać, że celowe zakłócanie działania urządzeń bezprzewodowych jest nielegalne w większości krajów i może podlegać karze.

Naruszenie prywatności

Możliwość przechwytywania i analizowania sygnałów bezprzewodowych może prowadzić do naruszenia prywatności osób trzecich.

Skanowanie urządzeń Bluetooth w otoczeniu, przechwytywanie transmisji radiowych czy analiza ruchu NFC bez zgody właścicieli urządzeń może naruszać ich prywatność i stanowić naruszenie prawa.

Etyczne korzystanie z Flipper Zero wymaga poszanowania prywatności innych osób i ograniczenia testów do własnych urządzeń lub systemów, na których testowanie uzyskano zgodę.

Implikacje prawne niewłaściwego użycia

Niewłaściwe użycie Flipper Zero może mieć poważne konsekwencje prawne, których należy być świadomym.

Wykorzystanie urządzenia do nieautoryzowanego dostępu do systemów, kradzieży danych, zakłócania działania urządzeń czy innych nielegalnych działań może skutkować odpowiedzialnością karną. W zależności od kraju i charakteru naruszenia, kary mogą obejmować grzywny, a nawet pozbawienie wolności.

Warto podkreślić, że samo posiadanie Flipper Zero jest legalne w większości krajów, w tym w Polsce. Nielegalne są natomiast konkretne działania, które naruszają prawo, niezależnie od użytego narzędzia.

Jak chronić się przed atakami z wykorzystaniem Flipper Zero?

Świadomość potencjalnych zagrożeń związanych z urządzeniami takimi jak Flipper Zero pozwala na podjęcie odpowiednich kroków w celu zabezpieczenia własnych systemów. Oto najważniejsze metody ochrony:

Modernizacja systemów kontroli dostępu

Podstawowym krokiem jest aktualizacja przestarzałych systemów kontroli dostępu na nowsze, wykorzystujące zaawansowane metody kryptograficzne.

Nowoczesne systemy kontroli dostępu są odporne na ataki z wykorzystaniem urządzeń takich jak Flipper Zero, ponieważ stosują zaawansowane metody kryptograficzne, które uniemożliwiają klonowanie kart czy emulację identyfikatorów.

Zabezpieczenie urządzeń bezprzewodowych

Urządzenia wykorzystujące komunikację bezprzewodową powinny być odpowiednio zabezpieczone przed nieautoryzowanym dostępem.

Warto również rozważyć segmentację sieci, aby urządzenia IoT były odizolowane od głównej sieci domowej czy firmowej, co zmniejsza potencjalne ryzyko w przypadku kompromitacji jednego z urządzeń.

Monitorowanie i wykrywanie nieautoryzowanych działań

Implementacja systemów monitorowania i wykrywania nieautoryzowanych działań może pomóc w szybkiej identyfikacji potencjalnych ataków.

Szybka reakcja na wykryte incydenty bezpieczeństwa może znacząco zmniejszyć potencjalne szkody związane z nieautoryzowanym dostępem.

Edukacja i świadomość zagrożeń

Kluczowym elementem ochrony przed zagrożeniami jest edukacja i budowanie świadomości wśród użytkowników systemów.

Świadomi użytkownicy stanowią pierwszą linię obrony przed wieloma zagrożeniami, w tym tymi związanymi z urządzeniami takimi jak Flipper Zero.

Aspekty prawne korzystania z Flipper Zero

Korzystanie z Flipper Zero, jak i innych narzędzi pentesterskich, wiąże się z pewnymi aspektami prawnymi, których należy być świadomym. Oto najważniejsze kwestie prawne związane z tym urządzeniem:

Legalność posiadania i użytkowania

Samo posiadanie Flipper Zero jest legalne w większości krajów, w tym w Polsce. Urządzenie zostało wpisane na listę dozwolonych przedmiotów do obrotu na terenie całej Unii Europejskiej.

Flipper Zero jest klasyfikowany jako narzędzie edukacyjne i badawcze, podobnie jak wiele innych urządzeń wykorzystywanych w testach penetracyjnych. Jego legalność wynika z faktu, że może być używany do wielu zgodnych z prawem celów, takich jak edukacja, testowanie własnych systemów czy badania nad bezpieczeństwem.

Warto jednak pamiętać, że w niektórych krajach mogą obowiązywać bardziej restrykcyjne przepisy dotyczące narzędzi pentesterskich. Przed podróżą z Flipper Zero warto zapoznać się z lokalnymi regulacjami.

Nielegalne działania z wykorzystaniem Flipper Zero

Choć samo posiadanie urządzenia jest legalne, wiele działań, które można wykonać przy jego pomocy, może naruszać prawo.

Nielegalne jest między innymi:

- Nieautoryzowany dostęp do systemów informatycznych

- Klonowanie kart dostępu bez zgody właściciela

- Zakłócanie działania urządzeń bezprzewodowych

- Nadawanie na częstotliwościach radiowych bez odpowiedniego pozwolenia

- Naruszanie prywatności innych osób

Zgodnie z art. 208 Prawa telekomunikacyjnego, używanie urządzenia radiowego nadawczego lub nadawczo-odbiorczego bez wymaganego pozwolenia podlega karze grzywny, a w przypadku działania uporczywego – nawet karze pozbawienia wolności do lat 2.

Etyczne korzystanie z Flipper Zero

Aby korzystać z Flipper Zero w sposób zgodny z prawem i etyczny, należy przestrzegać kilku podstawowych zasad:

Etyczne hakowanie (ethical hacking) ma na celu poprawę bezpieczeństwa systemów, a nie ich naruszanie. Przestrzeganie tych zasad pozwala na legalne i odpowiedzialne korzystanie z narzędzi takich jak Flipper Zero.

Podsumowanie: Flipper Zero – narzędzie edukacyjne czy zagrożenie?

Flipper Zero, podobnie jak wiele innych narzędzi technologicznych, ma dwa oblicza. Z jednej strony jest doskonałym narzędziem edukacyjnym, które pozwala na praktyczne poznanie różnych technologii bezprzewodowych i systemów kontroli dostępu. Z drugiej strony, w niewłaściwych rękach może być wykorzystane do działań naruszających prawo i bezpieczeństwo.

Kluczowe jest zrozumienie, że to nie samo urządzenie stanowi zagrożenie, ale sposób, w jaki jest wykorzystywane. Flipper Zero został zaprojektowany jako narzędzie dla entuzjastów elektroniki, specjalistów ds. bezpieczeństwa i osób zainteresowanych testami penetracyjnymi. Jego głównym celem jest edukacja i poprawa bezpieczeństwa systemów poprzez identyfikację potencjalnych luk.

Dla właścicieli systemów kontroli dostępu i urządzeń bezprzewodowych, świadomość istnienia takich narzędzi jak Flipper Zero powinna być motywacją do aktualizacji zabezpieczeń i wdrożenia odpowiednich środków ochrony. Nowoczesne systemy z odpowiednimi zabezpieczeniami kryptograficznymi są odporne na ataki, które można przeprowadzić przy pomocy tego typu urządzeń.

Podsumowując, Flipper Zero to potężne narzędzie, które w rękach odpowiedzialnych użytkowników może przyczynić się do poprawy bezpieczeństwa systemów elektronicznych. Jednocześnie, jak każde narzędzie, wymaga odpowiedzialnego użytkowania zgodnego z prawem i zasadami etyki.

Najczęściej zadawane pytania o Flipper Zero

Czy Flipper Zero jest legalny w Polsce?

Tak, Flipper Zero jest legalny w Polsce. Urządzenie zostało wpisane na listę dozwolonych przedmiotów do obrotu na terenie całej Unii Europejskiej. Samo posiadanie i korzystanie z urządzenia w celach edukacyjnych, testowania własnych systemów czy badań nad bezpieczeństwem jest zgodne z prawem. Nielegalne są natomiast konkretne działania, które naruszają prawo, niezależnie od użytego narzędzia.

Co dokładnie potrafi Flipper Zero?

Flipper Zero potrafi m.in. odczytywać i emulować karty RFID i NFC, przechwytywać i nadawać sygnały radiowe w paśmie Sub-1 GHz (głównie 433 MHz), działać jako uniwersalny pilot na podczerwień, odczytywać i emulować klucze iButton, skanować i analizować urządzenia Bluetooth, a także służyć jako narzędzie do debugowania i prototypowania dzięki interfejsowi GPIO. Urządzenie może być również rozszerzane o dodatkowe moduły, takie jak WiFi Devboard.

Czy Flipper Zero może otworzyć każdą bramę garażową?

Nie, Flipper Zero nie może otworzyć każdej bramy garażowej. Nowoczesne systemy wykorzystują zaawansowane metody kryptograficzne i zmienne kody, które są odporne na ataki polegające na przechwyceniu i odtworzeniu sygnału. Flipper Zero może potencjalnie otworzyć jedynie starsze bramy wykorzystujące stałe kody lub proste systemy bez odpowiednich zabezpieczeń. Warto również podkreślić, że próba otwarcia cudzej bramy bez zgody właściciela jest nielegalna.

Czy Flipper Zero może sklonować każdą kartę RFID?

Nie, Flipper Zero nie może sklonować każdej karty RFID. Urządzenie obsługuje głównie karty pracujące na częstotliwości 125 kHz (takie jak EM4100, HID Prox) oraz niektóre typy kart NFC (13,56 MHz). Nowoczesne karty z zaawansowanym szyfrowaniem, takie jak MIFARE DESFire EV2 czy HID iCLASS SE, są odporne na klonowanie. Ponadto, klonowanie kart dostępu bez zgody właściciela jest nielegalne.

Czy Flipper Zero może być używany do hakowania Wi-Fi?

Standardowy Flipper Zero nie posiada wbudowanego modułu Wi-Fi, więc sam w sobie nie może być używany do hakowania sieci Wi-Fi. Istnieje jednak oficjalne rozszerzenie nazywane WiFi Devboard, które dodaje funkcjonalność Wi-Fi poprzez moduł ESP32. Nawet z tym rozszerzeniem, możliwości w zakresie ataków na sieci Wi-Fi są ograniczone w porównaniu do dedykowanych narzędzi. Warto pamiętać, że nieautoryzowany dostęp do sieci Wi-Fi jest nielegalny.

Gdzie można kupić Flipper Zero?

Flipper Zero można kupić na oficjalnej stronie producenta (shop.flipperzero.one) oraz w autoryzowanych sklepach internetowych. W Polsce urządzenie jest dostępne w kilku sklepach specjalizujących się w elektronice i narzędziach do cyberbezpieczeństwa. Cena urządzenia waha się zazwyczaj od 800 do 1200 zł, w zależności od kursu dolara i polityki cenowej sprzedawcy. Warto unikać nieoficjalnych źródeł, gdyż na rynku pojawiły się podróbki o ograniczonej funkcjonalności.

Redaktor w GlamourClinic.pl. Ekspertka z wieloletnim doświadczeniem w branży beauty i medical wellness. Z pasją śledzi innowacje na styku kosmetologii i medycyny, tłumacząc skomplikowane zabiegi na zrozumiały język. Wierzy w synergię technologii i holistycznego podejścia do zdrowia skóry. Specjalizuje się w tematyce anti-aging i nowoczesnych terapiach tkankowych.